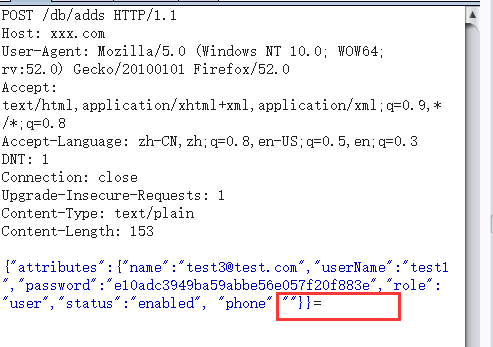

目录0x01 写在前面今天遇到的,查了很多资料,发现这种形式的基本上没看到,圈子里某个师傅发了一个国外的链接,参考了一下,最后成功构造poc。0x02 POCform提交post数据很简单,如下: <html> &l...

喜爱程序分析以及研究一些有趣的 Web 安全问题

文章分类 [共 76 篇] [归档]

热门文章

- 个人经验泛谈之工控安全入门 110,074 人看过

- 第十届信息安全国赛 Web WriteUp(部分) 44,425 人看过

- fastadmin最新版前台getshell漏洞分析 36,237 人看过

- 【Java 代码审计入门-01】审计前的准备 25,650 人看过

- maccms v8 80w 字符的 RCE 分析 23,398 人看过

- 【Java 代码审计入门-04】SSRF 漏洞原理与实际案例介绍 21,887 人看过

- T-Star高校挑战赛WP 21,413 人看过

- 带你走进 S7COMM 与 MODBUS 工控协议 21,361 人看过

- 挖洞神器之XRAY使用初体验 20,388 人看过

- 【Java 代码审计入门-05】RCE 漏洞原理与实际案例介绍 19,653 人看过